Auch ein Weblogic Server braucht Zuwendung.

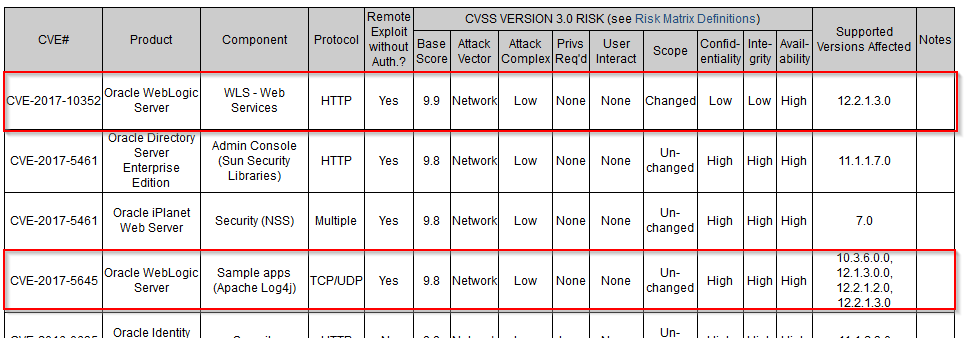

Sie nutzen den Oracle Enterprise Manager? Dann werden Sie diesen natürlich in regelmäßigen Abständen patchen. Jetzt taucht aber im Oracle Critical Patch Update Advisory – January 2018 folgendes auf:

Quelle: http://www.oracle.com/technetwork/security-advisory/cpujan2018-3236628.html

Ein Base Score von 9,9 und 9,8 mit der Möglichkeit zu einem Remote Exploit? Klingt ungemütlich oder? Ist es auch. Deshalb empfiehlt es sich dringendst die angebotenen Patche einzuspielen.

Dazu prüfen wir zunächst welche Version des WebLogic Servers eingesetzt wird:

cat $MIDDLEWARE_HOME/inventory/registry.xml |grep weblogic <component status="installed" name="oracle.wls.weblogic.sca" version="12.1.3.0.0">

Hier wird nicht das aktuelle Patch Level, sondern die Version angezeigt.

Die Patche für die verschiedenen Versionen findet man unter folgender Doc ID im My Oracle Support:

Critical Patch Update (CPU) Program January 2018 Patch Availability Document (PAD) (Doc ID 2325393.1)

In meinem Fall wäre also folgender Patch der Richtige:

Patch 27057030: WLS PATCH SET UPDATE 12.1.3.0.180116

Installation

Zunächst muss der Patch auf dem System bereitgestellt werden.

unzip p27057030_121300_Generic.zip -d /u01/app/oracle/stage

Die Installation ist denkbar simpel. Einfach ORACLE_HOME = MIDDLEWARE_HOME setzen und opatch in die PATH Variable aufnehmen.

Dann flott ins Patch Verzeichnis wechseln und opatch apply ausführen.

export MIDDLEWARE_HOME=/u01/app/oracle/product/em/middleware export ORACLE_HOME=$MIDDLEWARE_HOME export PATH=$ORACLE_HOME/OPatch:$PATH cd /u01/app/oracle/stage/27057030/ opatch apply

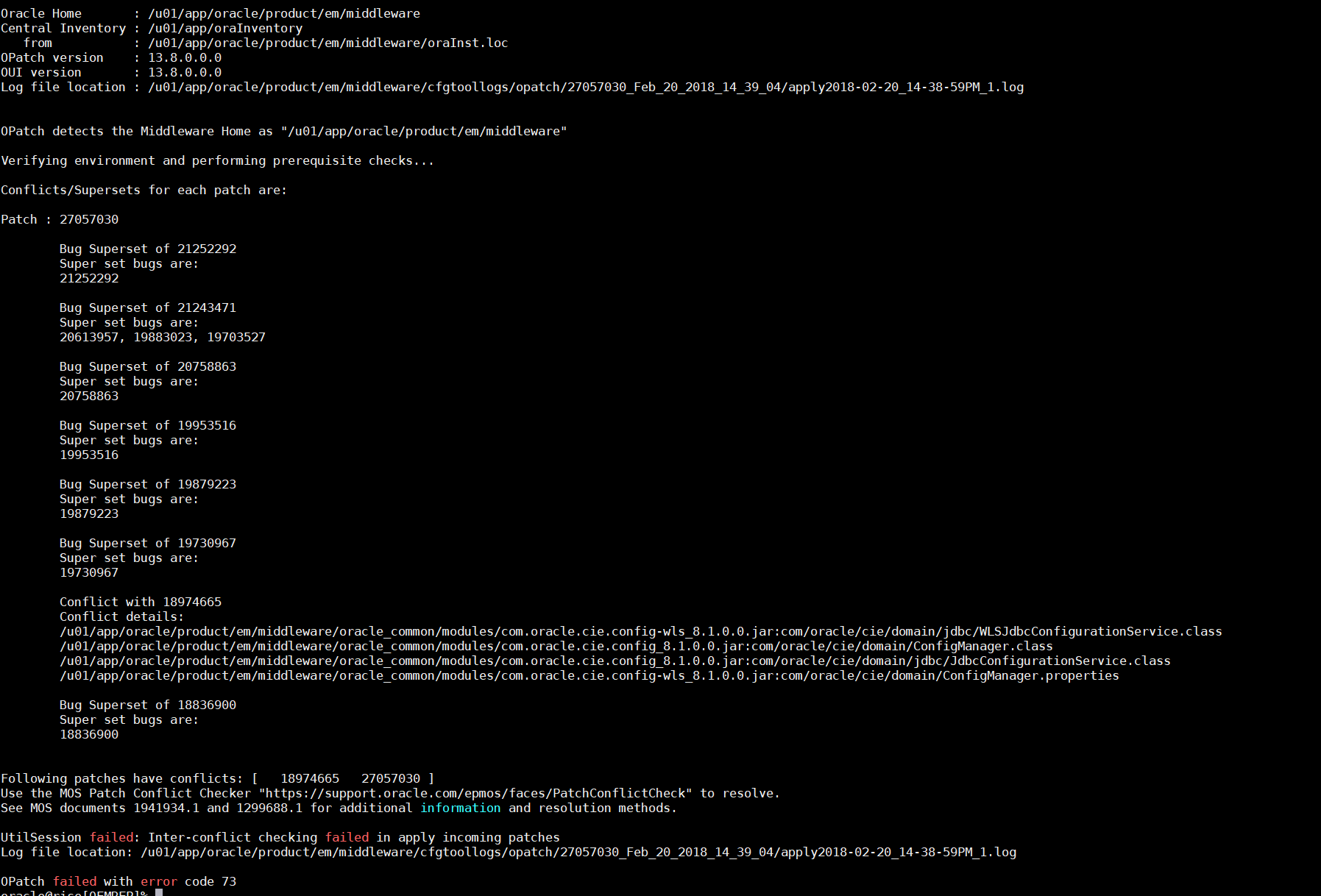

So schnell und einfach… Moment mal:

Konflikte

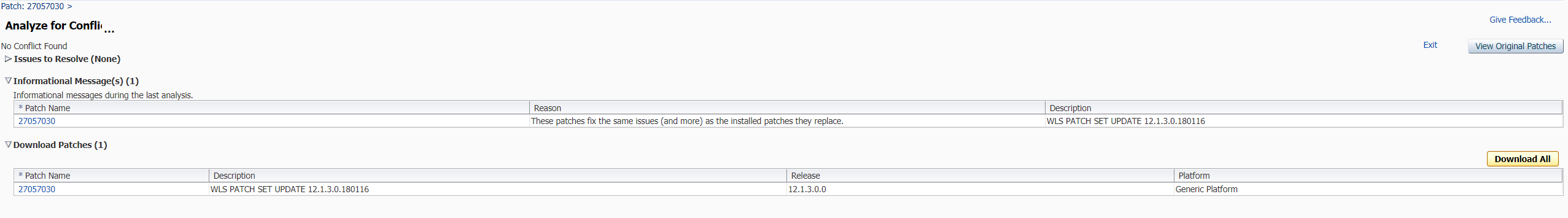

Conflict with 18974665? Hab ich doch als verantwortungsbewusster DBA bereits im MOS geprüft:

Im Normalfall wäre der Patch jetzt eingespielt und die Sicherheitslücke geschlossen. Doch dieses mal stimmt anscheinend etwas nicht. Und tatsächlich eine Suche im Support liefert folgendes:

Conflict With Patch 18974665 When Applying WebLogic Server 12.1.3 PSU (Doc ID 2295478.1)

Cause

There were internal patch process problems, adjustments made to fix, and Patch 18974665 was removed and replaced by another # and included in the PSU as a cumulative fix.

OPatch is unable to detect this condition, and if you only search the Bugs Fixed List in Note 1470197.1, you will not find 18974665 fixed in the PSU, so it becomes confusing.

Aha. Na super. Und die Lösung ist:

Allow OPatch to rollback Patch 18974665 and apply the July PSU 12.1.3.0.170718 or newer (See Note 1470197.1)

Notes:

You may say Y to „If you continue“ as OPatch asks — OR– Roll back the older patches and apply the new PSU.

Ich darf, wie man auf dem Screenshot sehen kann, aber nicht Y sagen….

Was nun? Einen Patch aus dem Base Release manuell mit einem Rollback zu entfernen erscheint mir fragwürdig. Also zwingen einfach opatch dazu, das für uns zu übernehmen:

opatch apply -force_conflict

Klingt gruselig, ist aber genau das was wir wollen:

Aha, hier hat sich das gewünschte Y versteckt. Nach der Bestätigung wird der betroffene Patch neu eingespielt und der Patchvorgang kann erfolgreich abgeschlossen werden.

Um den Erfolg zu prüfen kann das lsinventory überprüft werden:

opatch lsinv

Zusammenfassung:

Gerne wird der Weblogic Server beim einspielen sicherheitsrelevanter Patche vergessen. Die gravierenden Sicherheitslücken die in diesem Januar behoben wurden zeigen auf, dass eben auch der Weblogic Server ein Einfallstor für etwaige Bedrohungen sein kann. Der Bug im aktuellen OPatch verschlimmert dieses Problem noch.

Keine Kommentare zu “Sicherheitslücke im Weblogic! Was tun?”